Java is a programming language originally developed by James Gosling at Sun Microsystems(which is now a subsidiary of Oracle Corporation) and released in 1995 as a core component of Sun Microsystems' Java platform. The language derives much of its syntax from C and C++ but has a simpler object model and fewer low-level facilities. Java applications are typically compiledto bytecode (class file) that can run on any Java Virtual Machine (JVM) regardless of computer architecture. Java is a general-purpose, concurrent, class-based, object-oriented language that is specifically designed to have as few implementation dependencies as possible. It is intended to let application developers "write once, run anywhere". Java is currently one of the most popular programming languages in use, and is widely used from application software to web applications.[9][10] The original and reference implementation Java compilers, virtual machines, and class librarieswere developed by Sun from 1995. As of May 2007, in compliance with the specifications of theJava Community Process, Sun relicensed most of its Java technologies under the GNU General Public License. Others have also developed alternative implementations of these Sun technologies, such as the GNU Compiler for Java, GNU Classpath, and Dalvik.

Tuesday, March 1, 2011

Java (programming language)

Posted by lah at 5:23 AM 0 comments

Ruby (programming language)

Ruby is a dynamic, reflective, general purpose object-oriented programming language that combines syntax inspired by Perl with Smalltalk-like features. Ruby originated in Japan during the mid-1990s and was first developed and designed by Yukihiro "Matz" Matsumoto. It was influenced primarily by Perl, Smalltalk, Eiffel, and Lisp. Ruby supports multiple programming paradigms, including functional, object oriented, imperativeand reflective. It also has a dynamic type system and automatic memory management; it is therefore similar in varying respects to Python, Perl, Lisp, Dylan, Pike, and CLU. The standard 1.8.7 implementation is written in C, as a single-pass interpreted language. There is currently no specification of the Ruby language, so the original implementation is considered to be the de facto reference. As of 2010, there are a number of complete or upcoming alternative implementations of the Ruby language, including YARV, JRuby, Rubinius, IronRuby, MacRuby, and HotRuby. Each takes a different approach, with IronRuby, JRuby and MacRuby providingjust-in-time compilation and MacRuby also providing ahead-of-time compilation. The official 1.9 branch uses YARV, as will 2.0 (development), and will eventually supersede the slower Ruby MRI.

Posted by lah at 4:45 AM 0 comments

Programming language

A programming language is an artificial language designed to express computations that can be performed by a machine, particularly a computer. Programming languages can be used to create programs that control the behavior of a machine, to express algorithms precisely, or as a mode of human communication.

The earliest programming languages predate the invention of the computer, and were used to direct the behavior of machines such as Jacquard looms and player pianos. Thousands of different programming languages have been created, mainly in the computer field, with many more being created every year. Most programming languages describe computation in an imperative style, i.e., as a sequence of commands, although some languages, such as those that support functional programming or logic programming, use alternative forms of description.

A programming language is usually split into the two components of syntax (form) and semantics (meaning) and many programming languages have some kind of written specification of their syntax and/or semantics. Some languages are defined by a specification document, for example, the C programming language is specified by an ISO Standard, while other languages, such as Perl, have a dominantimplementation that is used as a reference

Posted by lah at 4:28 AM 0 comments

Monday, November 8, 2010

Perang Siber

Menteri 'de facto' undang-undang, yang sering dikaitkan dengan tesisnya itu, telah mengumumkan rencana serangan ‘peluru berpandu’ terhadap musuh khayalan di alam siber. Senjata yang hebat ini dikatakan menepati sasarannya, berbeza dengan model terdahulu yang mengecewakan. Bukan sahaja ia gagal menghancurkan sasarannya, tetapi ia mudah melantun balik untuk menjejaskan ‘buah kerandut’ pahlawan-pahlawan teknologi mereka yang ketandusan pengalaman. Kini, syak wasangka umum sudah pun diperakui. Perbuatan menggodam (hacking) laman-laman web yang begitu dedikasi mendedahkan salahlaku ahli-ahli politik Malaysia yang jijik itu disyaki telah dibiayai oleh menteri-menteri Malaysia sendiri. Namun, sehingga kini perkara itu masih belum disahkan. Pengumuman menteri tentang peperangan alam siber itu, bererti peperangan akan semakin menggila. Perkara ini akan menjadi lebih terperinci, sehinggakan terserlah nanti ketidak-seimbangan terhadap agihan sumber. Kita tentu ingat akan beberapa konflik di Asia Tenggara, di mana kuasa dan kecanggihan senjata pihak yang berkuasa beradu-domba melawan taktik gerila yang bersenjata ringan tetapi lebih lincah daripada pencabarnya. Babak pertempuran telah dipindah masuk untuk disesuaikan dengan suasana siber yang tidak bersempadan dan tidak mudah dipertahankan. Semua itu adalah khayalan, yang diberi sokongan persis satu permainan komputer, dengan penggunaan teknologi yang baru. Masalahnya dengan parti-yang-berkuasa ini adalah mereka kelihatan telah mengambil semua itu dengan serius sekali. Pertikaian kecil yang terjadi, yang tertumpu kepada kesungguhan untuk mengelakkan penapisan secara terus, kini berubah menjadi parah, dengan adanya niat kerajaan untuk bertindak kasar. Ini akan melibatkan jentera perundangan negara , bersama-sama dengan senjata terulungnya, polis cawangan khas (SB), yang bertindak secara fizikal untuk mencekup musuh dan komputer/ senjatanya, kedua-duanya akan melalui soal-siasat yang intensif. Hanya segelintir yang terlepas deraan ini. Ada yang akan menghilangkan untuk selamanya. Ramai yang akan muncul semula (dibebaskan) tanpa sebarang ingatan, satu fenomena yang sukar untuk dijelaskan mengikut pemahaman insani. Di dalam banyak kes, mereka yang ‘mati otaknya’ dan terpaksa bergantung penuh kepada orang lain ini, dibawa ke depan mahkamah hanya untuk memerhati perjalanan kes pendakwaan ke atas diri mereka. Hakim tidak mudah perasan betapa manusia yang berada di dalam kandang orang salah itu adalah zombi yang tidak boleh berfikir lagi dan tidak dapat memahami prosiding mahkamah. Polis cawangan khas memang pakar di dalam putar-balik minda (turning) mangsanya, dan ini membawa maksud menterbalikkan mereka menjadi orang yang terlalu lemah dan tidak berdaya untuk berbuat apa-apa. Memang tiada percubaan untuk melindungi dan mempertahankan insan yang lemah ini, sama ada oleh peguam yang dilantik atau hakim yang duduk mengadili kes. Ia adalah satu persendaan kepada keadilan, ala Malaysia. Dunia pasti akan dapat melihat banyak lagi kes yang serupa di masa yang akan datang. Tugasan menteri undang-undang semakin jelas digariskan. Porfolionya kini termasuk serangan baru yang bakal dilancarkan ke atas Internet., terutamanya laman-laman web yang berbisa. Beliau bercadang untuk mengnyahkan laman tertentu pilihannya sendiri, yang mungkin dianggap bersifat penghinaan oleh pemilik/ pengurus laman web. Ia membawa maksud penghapusan maklumat secara teknologi. Keadaan yang sama berlaku di dalam Third Reich (regim Nazi), satu lagi regim yang bersifat kuku besi. Menteri yang patuh itu tidak berkelayakan untuk memulakan perang siber. Pemahamannya tentang teknologi baru hanya terhad kepada mengupah penggodam-penggodam komputer (hackers) untuk menyebabkan kerosakan dan menggaji pekerja-pekerja kerajaan untuk mengirim virus-virus kepada pihak-pihak pembangkang melalui emel. MITI, yang berkaitan dengan hubungan perniagaan antarabangsa, baru-baru ini didapati bersalah kerana dengan sengaja menghantar virus-virus kepada alamat-alamat yang terpilih, walaupun ini kemudiannya dinafikan, di atas alasan ‘tidak sengaja’. Bukti-bukti yang ada menunjukkan sebaliknya. Menteri yang patuh ini mula menampakkan dirinya sebagai menteri maklumat songsang, lebih banyak terlibat di dalam menyalah-tafsirkan undang-undang dari melaksanakannya. Penelitian yang lebih rapi tentang bahasa yang digunakannya mengundang perbandingan dengan penggunaan komputer terhadap tesis yang telah dihasilkannya. Hasilnya memudahkan tekaan betapa wujudnya jejari lain yang memegang penanya, dulu. Keengganan beliau memperakui hasil kerja tersebut mempermudahkan andaian betapa memang wujud kelompongan dalam pertalian hubung-kait itu. Penyalahgunaan media cetak dan elektronik memang menjadi pilihan regim diktator pada satu masa dahulu. Penggunaan kaedah yang serupa bagi mengawal komunikasi dan berita akan gagal dalam zaman yang baru, satu perkara yang menteri-menteri di Malaysia nampaknya tidak berupaya untuk memahaminya. Bilangan laman web adalah melebihi sebarang keupayaan untuk memusnahkannya, dan ia boleh diklonkan, disalin secara ‘mirror image’ dan diwujudkan semula jauh lebih pantas lagi dari sebarang usaha untuk mengenal-pasti dan menyeranginya. Menteri berkenaan barangkali boleh merujuk kepada satu kes di mana satu perisian komputer dihasilkan bagi membolehkan pemindahan dari CD dilakukan. Apabila mahkamah mengarahkan laman web ini untuk membuang tawaran tersebut, perisian komputer itu dengan cepatnya disebarkan kepada lebih dari 1500 laman baru dalam beberapa jam sahaja. Begitulah hebatnya keupayaan internet untuk menghalang pengawalan terhadap isi kandungannya. Walaupun kenyataan-kenyataan umum dibuat bahawa pengisytiharan perang yang baru itu bukanlah merupakan langkah penapisan Internet, adalah sukar untuk mengenepikan kesimpulan ini. Jika tidak, bagaimana pula cara menilainya? Jika ini merupakan satu pengisytiharan perang, bahana akibat yang akan tercetus adalah dahsyat sekali. Kemampuan pemilik bebas komputer untuk bertindak-balas adalah menakutkan sekali. Ia mungkin bermula dengan pemboikotan firma-firma komputer yang menggunakan komponen elektronik bikinan Malaysia, sehinggalah kepada usaha mengnyahkan semua laman web kerajaan Malaysia. Keseluruhan struktur IT Malaysia memang terdedah pada bahaya Satu gencatan senjata yang segera seharusnya menjadi pilihan parti-yang-berkuasa. Seandainya serangan ke atas pelajar-pelajar berterusan, dan para tahanan ISA tidak dibebaskan, Bursa Saham Kuala Lumpur (BSKL) boleh diserang oleh jurutera-jurutera muda yang memuncak kebenciannya akibat dari taktik-taktik penindasan yang digunakan. Kemudahan IT yang lain juga terdedah kepada bentuk ancaman yang serupa. Parti-yang-berkuasa di Malaysia belum bersedia untuk menghadapi sebarang konfrontasi yang aktif di medan pertempuran siber. Diharapkan menteri yang dikatakan setia itu memahami masalah ini.

Posted by lah at 6:07 PM 0 comments

Jenayah siber

jenayah Siber. Mengapa sukar dibendung

Kemunculan Internet sebagai alat komunikasi terkini menjanjikan satu wadah penyebaran maklumat yang memantapkan ilmu dan maklumat. Oleh kerana tiada siapa yang dapat mengawal perjalanan maklumat di dunia siber, berjuta-juta laman web telah dihidupkan. Bermacam-macam maklumat (sama ada benar atau salah), idea, ideologi, propaganda dan tidak kurang juga pornografi disebarkan melalui Internet.

Pada masa yang sama, kebebasan maklumat yang dijanjikan oleh dunia siber ini menimbulkan rasa gerun bagi pihak pentadbir sesetengah negara yang selama ini mahu mengongkong kebebasan bersuara, berfikir dan berpendapat penduduk mereka.

Posted by lah at 6:04 PM 0 comments

Sunday, November 7, 2010

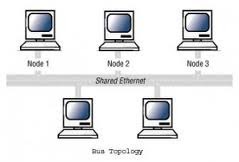

Bus network topology

In local area networks where bus topology is used, each machine is connected to a single cable. Each computer or server is connected to the single bus cable through some kind of connector. A terminator is required at each end of the bus cable to prevent the signal from bouncing back and forth on the bus cable. A signal from the source travels in both directions to all machines connected on the bus cable until it finds the MAC address or IP address on the network that is the intended recipient. If the machine address does not match the intended address for the data, the machine ignores the data. Alternatively, if the data does match the machine address, the data is accepted. Since the bus topology consists of only one wire, it is rather inexpensive to implement when compared to other topologies. However, the low cost of implementing the technology is offset by the high cost of managing the network. Additionally, since only one cable is utilized, it can be the single point of failure. If the network cable breaks, the entire network will be down.

Posted by lah at 6:27 PM 0 comments

ring network

A ring network is a network topology in which each node connects to exactly two other nodes, forming a single continuous pathway for signals through each node - a ring. Data travels from node to node, with each node along the way handling every packet.

Because a ring topology provides only one pathway between any two nodes, ring networks may be disrupted by the failure of a single link[1]. A node failure or cable break might isolate every node attached to the ring. FDDI networks overcome this vulnerability by sending data on a clockwise and a counterclockwise ring: in the event of a break data is wrapped back onto the complementary ring before it reaches the end of the cable, maintaining a path to every node along the resulting "C-Ring". 802.5 networks -- also known as IBM Token Ring networks -- avoid the weakness of a ring topology altogether: they actually use a star topology at the physical layer and a Multistation Access Unit (MAU) to imitate a ring at the datalink layer.

Many ring networks add a "counter-rotating ring" to form a redundant topology. Such "dual ring" networks include Spatial Reuse Protocol, Fiber Distributed Data Interface (FDDI), and Resilient Packet Ring.

Posted by lah at 6:24 PM 0 comments

Kuala Lumpur Time

Kuala Lumpur Time